- Foxtable(狐表) (http://foxtable.com/bbs/index.asp)

-- 专家坐堂 (http://foxtable.com/bbs/list.asp?boardid=2)

---- HttpTempFiles临时文件夹漏洞 (http://foxtable.com/bbs/dispbbs.asp?boardid=2&id=150345)

-- 发布时间:2020/5/27 15:49:00

-- HttpTempFiles临时文件夹漏洞

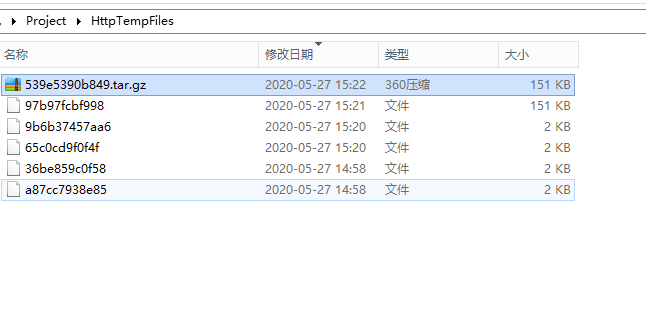

可能发现了HttpTempFiles临时文件夹漏洞,客户端上传文件给服务器,不再服务器接收许可的文件会暂存在这个文件中,如图所示服务器端不接受.tar.gz文件,客户端上传后会变成没有扩展名的临时文件

使用版本是20200119

-- 发布时间:2020/5/27 16:32:00

--

写了什么代码?这个文件夹退出项目后会自动清空的

-- 发布时间:2020/5/27 20:13:00

--

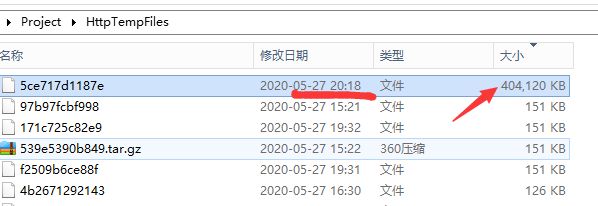

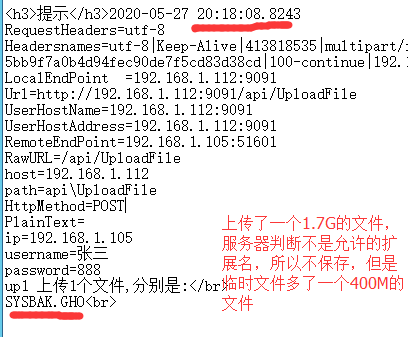

就是按帮助里做的,只是限定了扩展名,最先是发现黑客用的PHP上传文件,服务器会自动接收到临时文件,因为不允许扩展名不符的上传,服务器会报错终止程序,所以临时文件就没被删除, 我在想如果黑客上传几个G的文件,临时文件也会撑爆服务器硬盘的

-- 发布时间:2020/5/27 20:15:00

--

建议上传前有校验事件,不符合的直接阻挡上传

-- 发布时间:2020/5/27 20:17:00

--

另外我上传是用的HttpClient测试的 方便省事

-- 发布时间:2020/5/27 20:23:00

--

此主题相关图片如下:临时文件3.png

此主题相关图片如下:临时文件3.png

此主题相关图片如下:临时文件2.png

此主题相关图片如下:临时文件2.png

-- 发布时间:2020/5/28 9:22:00

--

贴出服务端接收代码看看